Rosja chce kodów źródłowych

31 lipca 2014, 08:47Rosyjskie władze zażądały od Apple'a i SAP'a kodów źródłowych ich oprogramowania twierdząc, że chcą się w ten sposób upewnić, iż nie zawiera ono narzędzi szpiegujących. Żądanie takie pojawiło się podczas spotkania rosyjskiego ministra komunikacji Mikołaja Nikiforowa z szefami rosyjskich oddziałów obu firm.

IBM zainwestuje w Internet of Things

31 marca 2015, 09:27IBM powoła wydział zajmujący się Internet of Things (IoT) oraz usługami dla przedsiębiorstw i w ciągu najbliższych czterech lat zainwestuje weń 3 miliardy USD. Znajdujemy się na progu niezwykłej rewolucji. Jeśli sądzimy, że zajmujemy się teraz wielkimi zestawami danych, to jeszcze niczego nie widzieliśmy - mówi Erick Brethenoux, dyrektor ds. analitycznych IBM-a.

Obliczyli skutki dodatkowej emisji z rur wydechowych

30 października 2015, 12:18Teraz zespół z MIT-u przeprowadził badania, których celem było stwierdzenie, jak takie postępowanie firmy wpłynęło na zdrowie publiczne w USA. W Stanach Zjednoczonych sprzedano ponad 482 000 pojazdów fałszujących normy emisji. Naukowcy szacują, że ich obecność na amerykańskich drogach przyczyniła się bezpośrednio do 60 przypadków przedwczesnej śmierci.

Intel sprzeda McAfee?

27 czerwca 2016, 08:35Financial Times twierdzi, że Intel ma zamiar sprzedać dział zajmujący się produkcją oprogramowania antywirusowego McAfee. Koncern kupił McAfee w 2010 roku wydając nań niemal 7,7 miliarda USD.

Apple na celowniku CIA

24 marca 2017, 09:53Serwis Wikileaks ujawnił kolejne tajemnice CIA. Tym razem dowiadujemy się, że Agencja przygotowała oprogramowanie atakujące nowo wyprodukowane iPhone'y oraz że co najmniej od 2008 roku infekuje łańcuch dostaw telefonów Apple'a.

Triton zaatakował na Bliskim Wschodzie

15 grudnia 2017, 14:02Cyberprzestępcy wykorzystali oprogramowanie Triton do ataku na instalacje przemysłowe na Bliskim Wschodzie. Jak donosi należąca do FirstEye firma Mandiant, podczas ataku zmanipulowano systemami służącymi do awaryjnego wyłączania krytycznej infrastruktury

KRAKsat z Krakowa już na orbicie

8 lipca 2019, 10:47W środę (3.07.2019) na orbitę ziemską trafił KRAKsat, sztuczny satelita skonstruowany przez grupę studentów z dwóch krakowskich uczelni - Akademii Górniczo-Hutniczej i Uniwersytetu Jagiellońskiego - oraz wrocławską firmę SatRevolution. Jaki cel przyświecał żakom pracującym dniami i nocami nad niewielkim stalowym pudełkiem i do czego może nas doprowadzić ta misja?

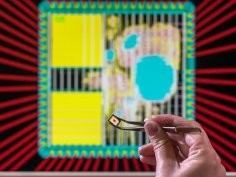

Powstał wydajny procesor do kryptografii postkwantowej

18 sierpnia 2021, 08:10Powszechna obecność komputerów kwantowych to wciąż dość odległa przyszłość, jednak specjaliści już pracują nad kryptografią postkwantową, czyli technikami kryptograficznymi mającymi na celu uchronienie nas przed atakami przeprowadzanymi za pomocą komputerów kwantowych

Cyberprzestępcy wykorzystują Wikipedię

5 listopada 2006, 13:30Firma Sophos poinformowała, że cyberprzestępcy wykorzystują Wikipedię do rozprzestrzeniania szkodliwego kodu. Specjaliści odkryli, że w niemieckiej wersji Wikipedii pojawił się artykuł o rzekomym znalezieniu nowej odmiany robaka Blaster.

Skype szpiegował użytkowników

12 lutego 2007, 15:43Od połowy grudnia zeszłego roku użytkownicy windowsowej wersji Skype'a byli szpiegowani przez swoją aplikację. Skype odczytywał ustawienia BIOS-u komputera i zapisywał numer seryjny płyty głównej.